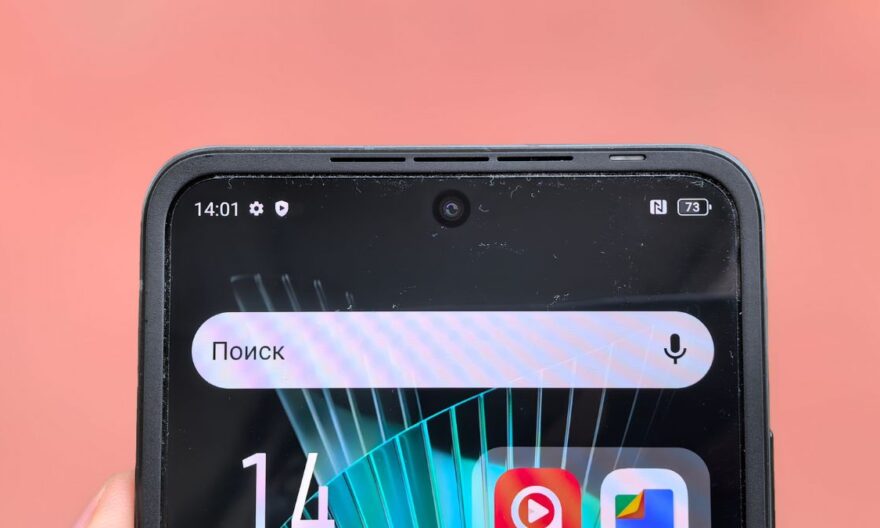

Das Xiaomi Redmi Note 12 bleibt ein sehr beliebtes Smartphone, geschätzt für sein Gleichgewicht zwischen Leistung und Preis. Doch einige entdeckte Sicherheitslücken im Xiaomi-Ökosystem erinnern an eine weniger sichtbare Realität: Ein leistungsstarkes Gerät ist nicht unbedingt standardmäßig ein sicheres Gerät.

Diese Art von Schwachstelle kann einem Angreifer den Zugriff auf sensible Daten ermöglichen, die auf dem Telefon gespeichert sind, manchmal ohne direkte Aktion des Benutzers. Eine einfache kompromittierte Umgebung oder eine bösartige Anwendung kann ausreichen, um diese Schwachstellen auszunutzen.

Eine Schwachstelle, die oft im Stillen wirkt

Die in einigen Xiaomi-Smartphones vorhandenen Softwareschwachstellen können verschiedene Schichten des Systems betreffen. In einigen Fällen ermöglichen sie:

- den Zugriff auf Anwendungen ohne Berechtigung

- das Lesen persönlicher Daten

- die Ausnutzung von Systemberechtigungen

- die Ausführung von bösartigem Code

Der kritische Punkt hier ist das Fehlen eines sichtbaren Signals für den Benutzer. Im Gegensatz zu einem klassischen Angriff gibt es nichts, was sofort darauf hinweist, dass ein Problem vorliegt.

Empfindliche Anwendungen an vorderster Front

Auf einem Gerät wie dem Xiaomi Redmi Note 12 sind einige Anwendungen besonders exponiert:

- Nachrichtenverwaltung

- Kontaktbuch

- Fotogalerie und Dateien

- Bank- oder Zahlungsanwendungen

- Dienste im Zusammenhang mit Benutzerkonten

Wenn eine Schwachstelle ausgenutzt wird, können diese Anwendungen zu einem Eingangstor für private Daten werden. In einigen Fällen kann der Angreifer sogar die Systemschutzmaßnahmen umgehen, indem er interne Berechtigungen ausnutzt.

Warum treten diese Schwachstellen auf?

Moderne Smartphones basieren auf komplexen Systemen. Mehrere Faktoren können das Auftreten von Schwachstellen erklären:

- eine Ansammlung von Softwareschichten

- vorinstallierte Anwendungen, die schwer vollständig zu sichern sind

- komplexe Interaktionen zwischen den Systemdiensten

- Verzögerungen bei der Behebung von Schwachstellen

In einer solchen Umgebung kann ein kleiner Fehler eine ausnutzbare Lücke öffnen.

Ein Risiko, das durch das Android-Ökosystem verstärkt wird

Das Android-System basiert auf einer großen Vielfalt von Geräten, was die Verwaltung von Sicherheitsupdates erschwert. Jeder Hersteller, einschließlich Xiaomi, muss seine Updates anpassen und bereitstellen.

Dies schafft eine Diskrepanz zwischen:

- der Entdeckung einer Schwachstelle

- und ihrer effektiven Behebung auf allen Geräten

In dieser Zeitspanne bleiben einige Benutzer unbewusst exponiert.

Die Anzeichen, die alarmieren sollten

Auch wenn die Angriffe diskret sein können, können einige ungewöhnliche Verhaltensweisen auf ein Problem hinweisen:

- ungewöhnliche Verlangsamungen

- übermäßiger Batterieverbrauch

- Anwendungen, die sich von selbst öffnen

- verdächtige Netzwerkaktivitäten

- Berechtigungen, die ohne Ihr Zutun geändert wurden

Diese Signale bestätigen nicht immer einen Angriff, aber sie verdienen eine Überprüfung.

Die sofort zu ergreifenden Maßnahmen

Angesichts dieses Risikos reduzieren einige einfache Maßnahmen die Exposition erheblich.

Updates sofort installieren

Sicherheitsupdates sind die erste Verteidigungslinie. Es ist wichtig, regelmäßig die Systemupdates zu überprüfen und sie zu installieren, sobald sie verfügbar sind.

Installierte Anwendungen begrenzen

Je mehr Anwendungen es gibt, desto größer ist die Angriffsfläche. Es wird empfohlen, ungenutzte Anwendungen zu löschen und zuverlässige Quellen zu bevorzugen.

Berechtigungen kontrollieren

Jede Anwendung verfügt über Berechtigungen. Diese Zugriffe zu überprüfen und zu begrenzen, reduziert das Risiko einer Ausnutzung.

Unnötige Verbindungen vermeiden

Das Deaktivieren von WLAN, Bluetooth oder Standort, wenn sie nicht benötigt werden, begrenzt die Angriffsvektoren.

Eine notwendige Wachsamkeit im Alltag

Das Xiaomi Redmi Note 12 bleibt ein zuverlässiges Smartphone im klassischen Gebrauch. Aber wie jedes vernetzte Gerät ist es potenziellen Schwachstellen ausgesetzt.

Die Sicherheit hängt nicht nur vom Hersteller ab. Sie beruht auch auf den Gewohnheiten des Benutzers: Updates, Anwendungsverwaltung und Zugriffskontrolle.

In einer Umgebung, in der Angriffe immer diskreter werden, bleibt ein proaktiver Ansatz der beste Schutz, um seine sensiblen Daten zu bewahren.